|

Mercredi 14 Mai 2025

17:28

|

|||

Rubriques

Dans nos blogs

le 27/01/2008

Les nouvelles vulnérabilitésRisques de sécurité sur tous les systèmes d'exploitation (Mac et Linux compris) !!! ... le 27/01/2008

L'école virtuelle sur la sécurité PC et Internet à l'honneurLe portail renommé "OuSurfer" qui s'est fixé comme tâche de cataloguiser et d'évaluer les... le 08/07/2007

Le module 'Parcours' a été ajoutéCe module a été intégré dans la partie "Interface d'utilisation" afin que vous puissiez suivre... le 23/06/2007

Travaux pratiquesLa rubrique "Travaux pratiques" a été ajoutée. Elle sera utilisée dans tous les cours et dans... le 30/05/2007

Problèmes avec les bases de donnéesNous avons eu des problèmes avec les bases de données au 28.05.2007 et nous avons dû reconfigurer... le 30/05/2007

Création de l'école virtuelle sur la Sécurité PC et InternetNous avons le plaisir de vous annoncer la création de l'école virtuelle sur la sécurité PC et... le 05/02/2007

Projet finaliséNous y sommes quand même arrivé à le finaliser pour le blogathon ! Aujourd’hui, le 05 février... le 02/02/2007

Projet virtuel pour le monde réelUne question anodine a été posée au forum "Que dire à un technicien...?" pour ne pas se faire... le 15/01/2007

Échange de connaissances avec le Québec (CA)Fin avril 2006 je suis tombé par hazard sur un forum d'entraide informatique, le "911 ordi",... |

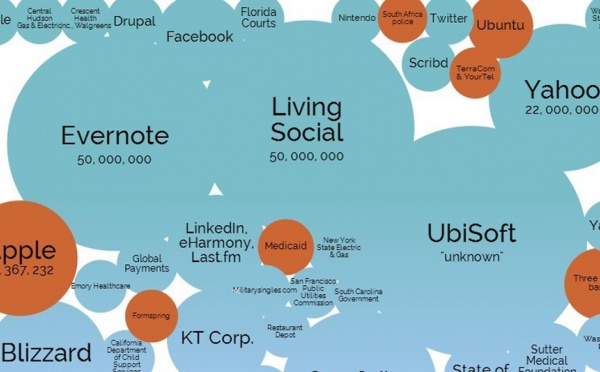

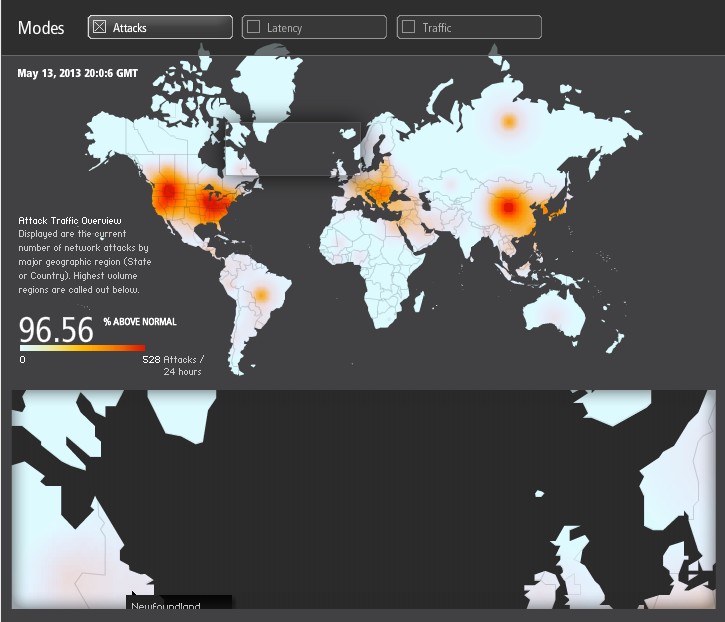

Visual Cyber Security: see attacks in real time on interactive maps  Check different interactive maps on my blog <===> Visual Cyber-Security: See Attacks On Real Time on interactive maps Hover your mouse over the image, you will see some spots, direct your mouse pointer to those spots and read the message. You can also click on those spots and you will get directed to my free IT-Security courses in English. By using this new "rich media technology" it is possible to create a course space with only one image!

"En tant que pays et en tant qu'individus, nous sommes vulnérables aux cyberattaques", a souligné M. Lieberman, et "faire l'éducation des internautes sur ces menaces et vulnérabilités est essentiel pour déjouer de telles attaques".

Nos derniers articles

14/05 - Microsoft : cinq vulnérabilités exploitées dans des attaques 13/05 - Menu Démarrer et Windows 11 : voilà ce à quoi vous avez échappé 13/05 - Améliorez la qualité vidéo et image et traitez vos vidéos instantanément avec Winxvideo AI (offres spéciales) 12/05 - Windows 11 en version 24H2 : Microsoft lève un blocage 11/05 - HarmonyOS 5 : Huawei tient son propre Windows pour PC 11/05 - Mises à jour et téléchargements de la semaine 10/05 - La fin est proche pour Windows Maps 09/05 - Arnaques : Google Chrome contre-attaque avec l'IA embarquée et Gemini Nano 07/05 - Un agent IA pour les paramètres de Windows 11 devient réalité 07/05 - Windows 11 : un nouveau menu Démarrer et plus encore 06/05 - Microsoft corrige le menu Démarrer de Windows 10 05/05 - Windows 11 : la version 24H2 atteint son stade ultime 05/05 - Microsoft dit adieu aux mots de passe pour les nouveaux comptes, place aux Passkeys. 04/05 - Mises à jour et téléchargements de la semaine 01/05 - Windows 11 : vers la fin discrète du Panneau de configuration ?

GOLEM (DE) Security News

Security Focus

Les règles à respecter

|

Pour recevoir notre newsletter gratuite, veuillez taper votre adresse email et puis cliquez sur *OK*

Derniers articles

RSS MELANI (CH)

|

|

|

Nous déclinons toutes responsabilités pour des articles postés ainsi que pour le contenu des liens ajoutés.

Toute personne faisant effraction à la loi du copyright (propriété intellectuelle) sera poursuivie par voie légale!! Il n'y a pas de problèmes, seulement des solutions. Ensemble, nous trouverons la solution adéquate !

|

|||

WINDOWS UPDATE

WINDOWS UPDATE